Microsoft nie chce dłużej czekać

18 lipca 2013, 12:50Microsoft najwyraźniej traci cierpliwość i nie chce dłużej czekać, aż administracja zgodzi się, by firma mogła ujawnić szczegóły dotyczące trybu udostępniania agendom rządowym informacji na temat klientów. Koncern jest jedną z firm, które zostały oskarżone przez Edwarda Snowdena, iż dają NSA i FBI nieskrępowany dostęp do swojej infrastruktury

Serwisy społecznościowe pomogły złapać seryjnego mordercę

30 kwietnia 2018, 11:12Przed kilkoma dniami media obiegła informacja, że w Stanach Zjednoczonych aresztowano człowieka znanego jako "Golden State Killer". To były oficer policji, 72-letni Joseph James DeAngelo, który w latach 70. i 80. ubiegłego wieku dokonał 12 morderstw i ponad 50 gwałtów

Grid - CERN ulepsza Internet

22 maja 2008, 07:32Początków sieci komputerowych można doszukiwać się w wojskowym Arpanecie. To właśnie on był pierwszą siecią rozproszoną, czyli taką, w której zniszczenie kilku węzłów nie powodowało przerwania pracy całej sieci. W latach 1967-1972 sieć działała jako tajny projekt wojskowy, a po ujawnieniu wykorzystywanego przez nią protokołu TCP/IP zaczęła szybko się rozrastać i obejmowała coraz liczniejsze podsieci cywilne.

XKeyscore wie o Tobie wszystko

1 sierpnia 2013, 11:04Edward Snowden ujawnił kolejne narzędzie wykorzystywane przez NSA do inwigilacji. Tym razem dowiadujemy się o istnieniu najprawdopodobniej najpotężniejszego programu tego typu - XKeyscore. Pozwala on na nieautoryzowany dostęp i przeszukiwanie olbrzymich baz danych zawierających e-maile, zapisy czatów i historie surfowania po sieci milionów osób. To najszerzej rozpowszechnione narzędzie inwigilacyjne w internecie.

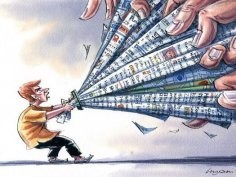

Dowiemy się komu i za ile są sprzedawane nasze dane? Początek ekonomii danych osobowych?

26 czerwca 2019, 10:22Dwóch amerykańskich senatorów, demokrata Josh Hawley i republikanin Mark Warner, przygotowało projekt ustawy, której celem jest lepszy nadzór nad danymi osobowymi przechowywanymi przez wielkie koncerny. Ustawa ma zmusić Facebooka, Google'a, czy Amazona do ujawnienia ile danych osobowych przechowują oraz w jaki sposób – pośredni i bezpośredni – na nich zarabiają.

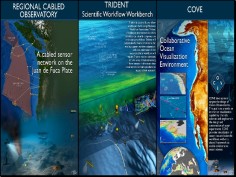

Cyfrowe laboratorium czyli Project Trident

17 lipca 2009, 16:18Bellingham z zadowoleniem przyjął propozycję współpracy nad Project Trident: A Scientific Workflow Workbench, który jest rozwijany przez Microsoft Research. Razem ze swoimi kolegami, uczonymi z University of Washington i specjalistami z Microsoftu tworzy pod kierunkiem Rogera Bargi narzędzia, które zmienią sposób pracy naukowców.

NSA zbiera niewiele

13 sierpnia 2013, 12:29NSA przyznała, że jej pracownicy przeglądają w ramach programu PRISM jedynie 0,00004% ruchu sieciowego. Z raportu The National Security Agency: Missions, Authorities, Oversight and Partnerships dowiadujemy się, że codzinnie w internecie przesyłanych jest 1826 petabajtów danych.

Microsoft znowu na celowniku urzędów?

9 września 2019, 11:10Niewykluczone, że Microsoft ponownie znajdzie się na celowniku urzędników. Jak zapewne niektórzy pamiętają, w przeszłości koncern z Redmond dość często miał kłopoty z amerykańskimi i europejskimi urzędami. Jednak w ostatnich latach działania urzędników skupiały się przede wszystkim na Facebooku, Amazonie, Google'u czy Apple'u. Postępowanie Microsoftu nie budziło zastrzeżeń, wydawało się, że firma ani nie wykorzystuje swojej rynkowej pozycji, ani nie narusza prawa.

Oszczędny routing

18 sierpnia 2009, 10:41Badacze z MIT-u i Carnegie Mellon uważają, że przedsiębiorstwa mogą zaoszczędzić nawet 40% kosztów energii, jeśli tylko będą na bieżąco monitorowały jej ceny i przetwarzały dane tam, gdzie jest ona najtańsza.

DRM ochroni prywatność?

14 października 2013, 12:50Craig Mundie, jeden z najwyższych rangą menedżerów Microsoftu, uważa, że niesławny DRM (Digital Rights Management) może pomóc chronić... naszą prywatność. Mundie podzielił się swoimi spostrzeżeniami podczas konferencji EmTech organizowanej przez pismo MIT Technology Review.